Ist Ihr Unternehmen von NIS2 betroffen?

Die Vorgaben der NIS2-Richtlinie stellen eine entscheidende Weichenstellung für zahlreiche Unternehmen dar. Die deutschen Gesetzesentwürfe zur Richtlinienumsetzung sehen die Einstufung betroffener Unternehmen als “wichtige” oder “besonders wichtige” Einrichtungen vor.

Viele Onlinechecks zur Selbstermittlung der Betroffenheit liefern nur pauschale Ergebnisse, die wesentliche Details oft außer Acht lassen. Sie decken die komplexen rechtlichen Kriterien nicht ab, die für Ihre spezifische Situation entscheidend sein können.

Unsere anwaltliche Betroffenheitsanalyse – Ihre verlässliche Grundlage!

Wir prüfen fundiert, ob Ihr Unternehmen in den Anwendungsbereich der neuen Vorgaben fällt. Diese Entscheidung hat weitreichende rechtliche und organisatorische Konsequenzen, weshalb eine juristische Analyse unverzichtbar ist. Das Ergebnis unserer Analyse bietet Ihnen Sicherheit und kann als schlagkräftiges Argument gegenüber Kunden und Behörden dienen.

Warum uns vertrauen?

Fundierte rechtliche Prüfung

Wir analysieren präzise, ob Ihr Unternehmen unter die Definitionen der betroffenen Einrichtungen fällt.

Klare Ergebnisse

Keine allgemeinen Hinweise, sondern klare Aussagen, ob und warum Ihr Unternehmen betroffen ist, in Form eines anwaltlichen Gutachtens.

Experten

Als erfahrene Anwälte bieten wir eine juristisch belastbare Einschätzung, auf die Sie sich verlassen können.

NIS2 Quick-Check Informationssicherheit inkl. Risikoanalyse

NIS2 Informationssicherheit – Systematische Risikobewertung

Die NIS2-Richtlinie fordert ein strukturiertes Sicherheitsmanagement. Viele Organisationen haben Schwierigkeiten, Lücken zu identifizieren und systematisch zu schließen.

Unser Quick-Check – Ihr Einstieg in die NIS2-Compliance

Unser strukturierter Quick-Check deckt präzise auf, wo Ihre Lücken liegen und welche Risiken vorrangig adressiert werden müssen.

Warum ein professioneller Quick-Check?

Statuserhebung

Wir identifizieren im Rahmen eines Interviews schwerwiegende Regelungslücken und Schwachstellen in Ihren Systemen und Prozessen

Gezieltes Expertenwissen

Sie profitiere von unserer Erfahrung, Fachwissen und Best Practices

Ressourcenoptimierung

Durch gezielte Maßnahmenplanung vermeiden Sie unnötige Investitionen

Das erhalten Sie von uns:

- Detaillierter Analysebericht nach einem 3-stündigem Experteninterview

- Konkrete Gap-Analyse mit Risikobewertung

- Gezielte Maßnahmenplanung

- Abschlusspräsentation mit den betroffenen Bereichen

NIS2-Umsetzungskonzept

NIS2-Umsetzung – Ihr Weg zur Compliance

Die NIS2-Richtlinie stellt Unternehmen vor komplexe Herausforderungen bei der Implementierung von Cybersicherheitsmaßnahmen. Viele Organisationen haben Schwierigkeiten, den Überblick über notwendige Anpassungen zu behalten und diese systematisch umzusetzen.

Unsere Analyse und Planung – Ihre Roadmap zur NIS2 Compliance

Unsere GAP-Analyse zeigt präzise auf, wo die Lücken sind und welche als erstes geschlossen werden müssen. Auf Basis dieser Analyse entwickeln wir für Sie ein maßgeschneidertes Konzept, das konkrete Maßnahmen zum Schließen der identifizierten Lücken festlegt.

Warum ein professionelles Umsetzungskonzept?

Systematische Analyse

Wir identifizieren methodisch alle relevanten Schwachstellen in Ihren Systemen und Prozessen

Priorisierte Maßnahmen

Sie erhalten einen konkreten Fahrplan mit priorisierten Handlungsempfehlungen

Ressourcenoptimierung

Durch gezielte Maßnahmenplanung vermeiden Sie unnötige Investitionen

Das erhalten Sie von uns:

- Detaillierter GAP-Analyse-Bericht mit Ist-Zustand und Soll-Anforderungen

- Priorisierte Maßnahmenmatrix mit Aufwandsschätzungen

- Konkrete Roadmap mit Meilensteinen und Verantwortlichkeiten

NIS2-Umsetzungsbegleitung

NIS2-Umsetzungsbegleitung – Vom Plan zur erfolgreichen Implementierung

Die praktische Umsetzung von NIS2-Maßnahmen ist komplex und bindet wertvolle interne Ressourcen. Viele Unternehmen stehen vor der Herausforderung, die definierten Maßnahmen fristgerecht und effizient zu implementieren.

Unsere Projektbegleitung – Ihr Garant für die erfolgreiche Umsetzung

Wir übernehmen die Koordination Ihres NIS2-Projekts und stellen sicher, dass alle Maßnahmen systematisch implementiert werden. Dabei arbeiten wir eng mit Ihren Teams zusammen und sorgen für eine reibungslose Integration in bestehende Prozesse und unterstützen Sie mit unserer fachlichen und technischen Expertise.

Warum professionelle Umsetzungsbegleitung?

Strukturierte Umsetzung

Professionelles Projektmanagement gewährleistet eine termingerechte Implementierung

Expertise und Entlastung

Entlastung Ihrer internen Ressourcen durch unsere Expertise

Qualitätssicherung

Kontinuierliche Überprüfung der Maßnahmenwirksamkeit

Das erhalten Sie von uns:

- Detaillierter Projektmanagementplan mit klaren Verantwortlichkeiten

- Regelmäßige Statusberichte und Fortschrittsdokumentation

- Schulungsunterlagen und Change-Management-Dokumentation

Kontrolle und Auditierung

NIS2-Kontrolle und Auditierung – Ihr Sicherheitsnetz

Regelmäßige Überprüfungen sind essentiell, um die Wirksamkeit Ihrer NIS2-Maßnahmen sicherzustellen. Viele Unternehmen erkennen Schwachstellen erst bei externen Prüfungen oder nach Sicherheitsvorfällen.

Unsere Auditierung – Ihre Gewissheit für Compliance

Wir prüfen systematisch die Umsetzung und Wirksamkeit Ihrer NIS2-Maßnahmen. Unsere unabhängige Kontrolle deckt technische und organisatorische Schwachstellen auf und liefert konkrete Optimierungsvorschläge.

Warum regelmäßige Audits?

Frühwarnsystem

Erkennung von Abweichungen, bevor sie zu Problemen führen

Nachweissicherheit

Dokumentierte Prüfungen als Nachweis Ihrer Compliance-Bemühungen

Kontinuierliche Verbesserung

Regelmäßige Impulse zur Optimierung Ihrer Sicherheitsmaßnahmen

Das erhalten Sie von uns:

- Strukturierter Auditbericht mit klaren Handlungsempfehlungen

- Priorisierte Maßnahmenvorschläge mit Aufwandsschätzung

- Nachverfolgungsplan für identifizierte Verbesserungspotenziale

Lieferantenauditierung

NIS2-Lieferantenauditierung – Sicherheit in der gesamten Lieferkette

Die Sicherheit Ihrer Lieferanten ist entscheidend für Ihre eigene NIS2-Compliance. Ein einziger schwacher Punkt in der Lieferkette kann Ihre gesamten Sicherheitsbemühungen gefährden.

Unsere Lieferantenprüfung – Ihr Schutz vor Risiken

Wir auditieren Ihre kritischen Lieferanten nach NIS2-Standards und stellen sicher, dass diese die erforderlichen Sicherheitsmaßnahmen einhalten. Dabei prüfen wir sowohl technische als auch organisatorische Aspekte.

Warum Lieferantenaudits?

Risikominimierung

Frühzeitige Erkennung von Schwachstellen in der Lieferkette

Rechtssicherheit

Dokumentierte Prüfung der Lieferanten-Compliance

Vertrauensaufbau

Stärkung der Geschäftsbeziehungen durch Transparenz

Das erhalten Sie von uns:

- Umfassender Lieferanten-Auditbericht mit Risikobewertung

- Konkrete Verbesserungsempfehlungen für Ihre Lieferanten

- Nachverfolgungsplan für identifizierte Maßnahmen

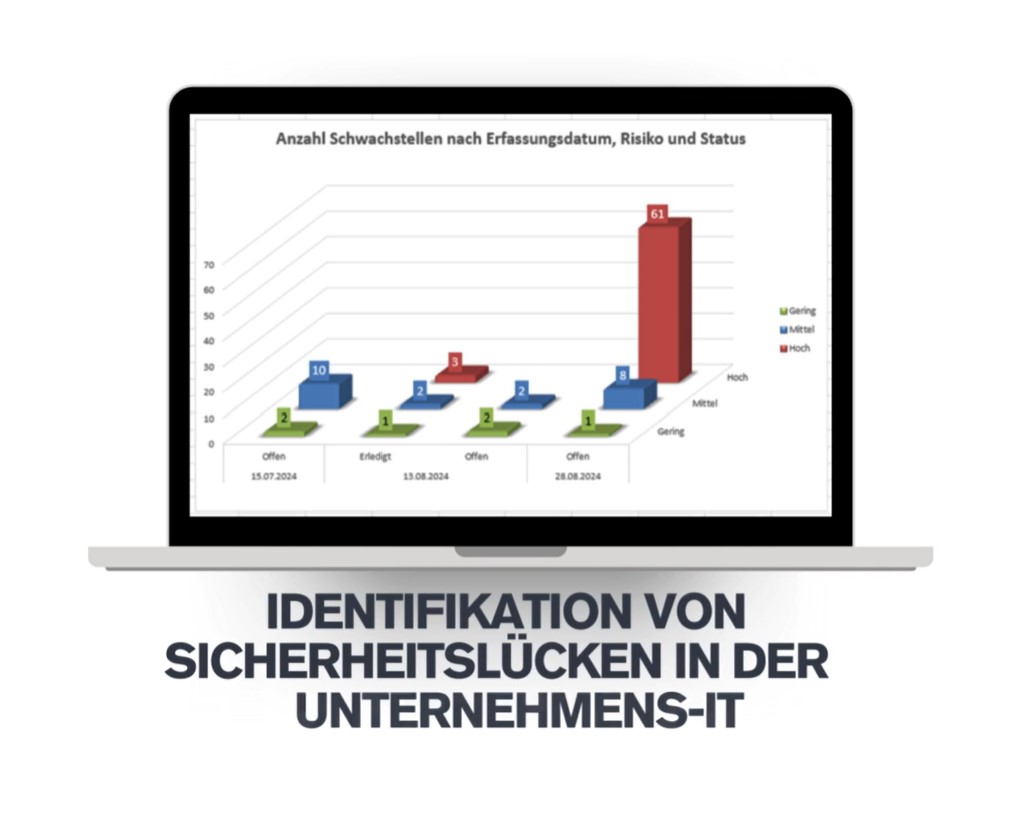

NIS2-Schwachstellenscan

NIS2-Schwachstellenscans – Proaktive Sicherheitsprüfung

IT-Systeme entwickeln sich ständig weiter und neue Sicherheitslücken entstehen täglich. Ohne regelmäßige Überprüfung bleiben kritische Schwachstellen oft unentdeckt, bis es zu spät ist.

Unser VA-Scanner – Ihr Frühwarnsystem

Mit unserem Vulnerability-Scan identifizieren wir systematisch Sicherheitslücken in Ihren Systemen und Netzwerken. Modernste Scan-Technologie ermöglicht uns eine zuverlässige Erkennung potenzieller Angriffspunkte.

Warum regelmäßige Schwachstellenscans?

Früherkennung

Identifikation von Sicherheitslücken, bevor Angreifer sie ausnutzen können

Kontinuierliche Überwachung

Regelmäßige Prüfung Ihrer Systemsicherheit

Effiziente Prävention

Ermöglicht die gezielte Behebung von Schwachstellen nach Priorität

Das erhalten Sie von uns:

- Detaillierter Schwachstellenbericht mit technischer Analyse

- Praxisnahe Empfehlungen zur Behebung identifizierter Lücken

- Management-Summary für schnelle Entscheidungsfindung